《原神》驚傳 15 萬用戶帳號外泄,外國用戶公開部分外洩資料

2020/11/2 下午 7:40 更新 :《原神》官方針對帳號外洩事宜解釋 : 主要是因用戶自行外洩造成

此事件並非遊戲本身的資安問題,請用戶不要私自找非官方代儲、避免在釣魚網站上輸入帳密、避免使用與他站相同的帳密

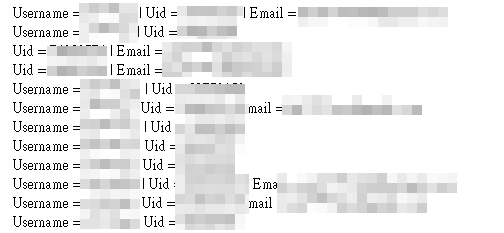

在《原神》即將發表 1.1 版本的更新同時,在大約前天的時間,有外國用戶指出《原神》有大約 15 萬用戶的帳號外洩,並且在論壇上與 Github 公開了部分已打馬賽克的數據。

↑ 被公布的部分數據列表,其中包含遊戲使用者名稱、UID、如果該帳戶有綁定 E-Mail 則會在後方加上該資訊。

雖然聲稱有 15 萬,但實際上這些被公布的數據大約僅有 1 萬 5000 筆左右,該用戶表示目前僅公佈部分已打馬賽克的數據,並希望開發商米哈游能夠有更進一步的動作。

從被公布的數據來看,應該全部都不是中國大陸伺服器的資料 (使用 qq.com、163.com、sina.com 這些 email 的資料非常少或幾乎沒有),此外如果以原神的下載量來說,若真的僅有 15 萬筆的帳號應該不可能是直接自遊戲的帳密資料庫外洩出來導致。

筆者以手上已外洩的帳密 data breach 來進行部分對比,確實能夠找到部分前後三碼都相對應的 email,甚至裡面有些被公布且未打碼的還有辦法找到一樣的 email 資料,以這樣的數據量來看或許有可能是單純以密碼撞庫 (即在將他處洩漏的帳密填入並嘗試) 而導致帳密外洩的,而非《原神》本身資安的問題。

當然基於法律與道德因素,筆者並沒有做出任何的嘗試登入的動作來驗證是否如此。

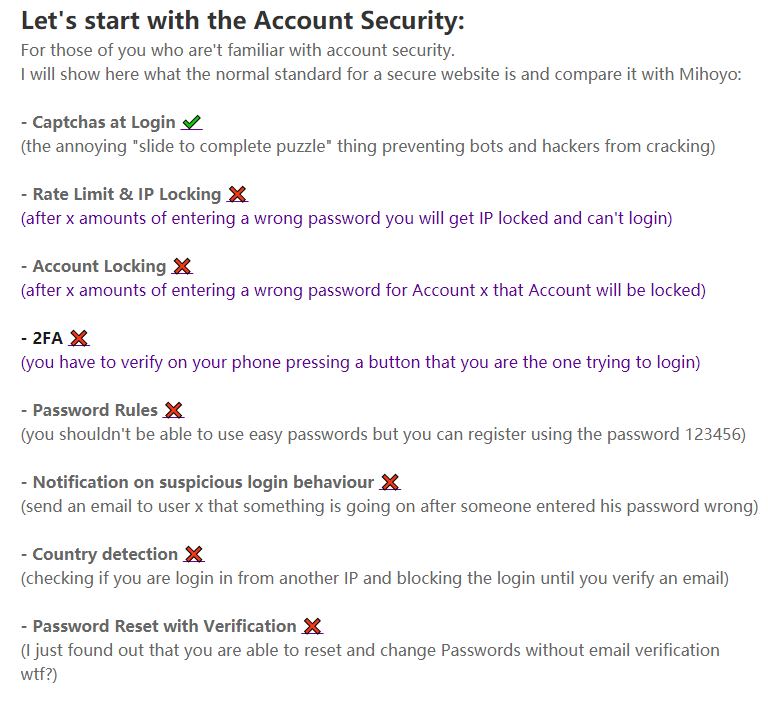

當然,該用戶也表示《原神》這款遊戲在帳密保護上確實相當不夠紮實,包含沒有針對單一 IP 限制嘗試帳密的次數、沒有 2FA 兩階段驗證、沒有針對在異常國家 IP 登入的限制或警告等等,僅有使用 Geetest (極驗) 的 CAPTCHA 作為防止機器人登入的唯一關卡,但以極驗拼圖的驗證方案來說,採用網路上開源的 Python 程序也能有著一定機率來以機器人成功通過驗證。

目前該外洩數據的 Github 已被作者下架。如果作為一個數位貨幣交易所,這樣的安全機制的確是完全不合格,但作為一個在市場上還會有許多玩家販售與交換帳號的遊戲來說嗎 (縱使官方宣導並明文禁止用戶買賣與交換帳號) … 是否要將安全機制做到最好,其實好像也是個有趣的問號。

截至目前,《原神》官方尚未對該事件做出進一步的解釋或聲明。

參考資料 : forums.mihoyo