台灣微軟與法務部調查局合作遏止殭屍網路並提醒注意 IoT與遠距工作的資安問題

台灣微軟與法務調查局共同合作打擊網路犯罪,不僅找到在臺灣非法攻擊的 IP,並下架 Necurs 殭屍網路,防止產業遭受攻擊,並提醒要注意 IoT 相關裝置與因疫情在家工作的資安問題。

網路為人類生活帶來許改變與便利,然而就像所有的事物都有正反二面一樣,方便的網路生活也帶來許多資安威脅,從電腦病毒傳遞、惡意勒索到癱瘓網路都時常發生,規模從個人到國家都有可能。

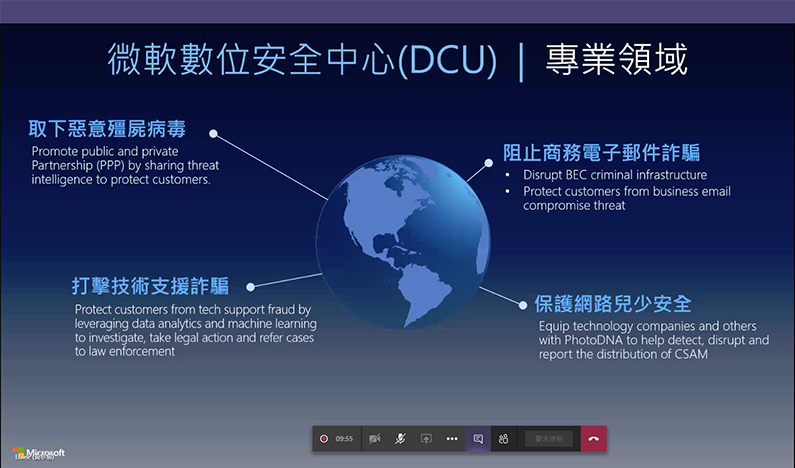

微軟數位安全中心 (Digital Crimes Unit, DCU)四大專業領域

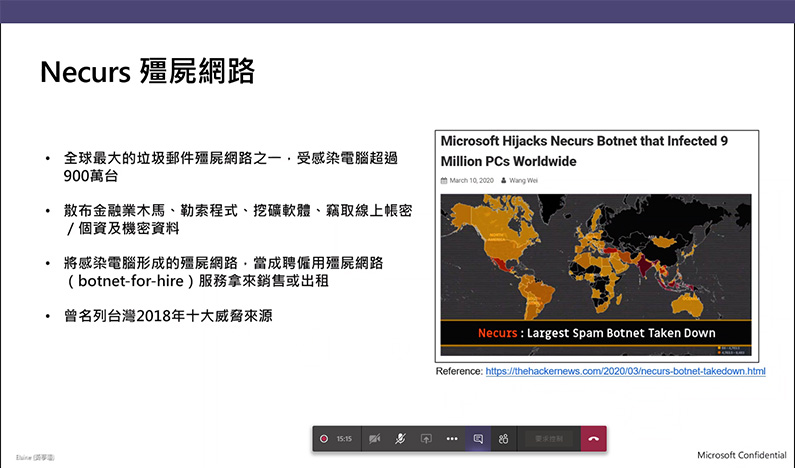

隨著網路應用不斷演進,駭客手法與網路威脅日益複雜,當然也成為現今特別別重視的資安問題。微軟數位安全中心 (Digital Crimes Unit, DCU) 於2012年發現 Necurs殭屍網路,Necurs 正是垃圾郵件生態系中最大的威脅之一,全球超過900萬台電腦被感染。被感染的電腦會發送大量的垃圾郵件給數千萬以上的潛在受害者,這些垃圾郵件將會散布金融業木馬、勒索程式、挖礦軟體、竊取線上帳密/個資與機密資料,對於全球產業造成巨大影響。

微軟數位安全中心與法務部調查局於2019年簽訂 C2O 惡意程式中繼站觀測平臺合作協議,將電腦犯罪情資如受害的IP 位址及其連線控制中繼站位址分享給調查局並提供偵測與分析協助。微軟利用巨量資量與機器學習演算法,能夠快速洞察並掌握到各項威脅情資,並利用網路威脅情報計畫分享給包括臺灣等35個國家級的執法單位共同打擊網路犯罪。

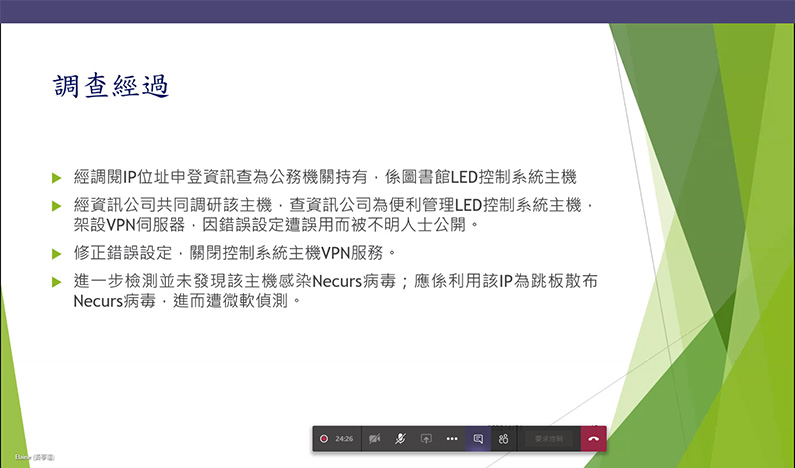

與法務部調查局簽定協議後,微軟數位安全中心台灣辦公室開始展開與法務部調查局、國家資通安全會報技術服務中心(NCCST)、台灣網路資訊中心(TWNIC) 以及中華電信合作下,於監測Necurs網路攻擊的過程中,發現有裝置被當作跳板,發送大量的資料,於 2019年8月取下被感染的裝置。這個被感染的裝置被當做跳板,調查時發現發現包括阿爾及利亞、法國及荷蘭等21個國外IP、17個可疑/惡意網域名稱、24個惡意程式及勒索軟體透過它轉發釣魚郵件及勒索軟體。

經調查這個受到影響的裝置是一部 LED燈光設備的中控台,因管理需求設置了 VPN,但安全性沒有設置好反而變成國外駭客進入的跳板。這也提醒大家,不只是單純的電腦會被侵害、感染,眾多連網的 IoT 設備也是資安防護重要的一環,稍不留意資安的管控,很容易就變成惡意軟體的轉發或是攻擊者。

除了宣布打擊 Necurs 殭屍網路之外,微軟也特別提醒大家近來因疫情改變的工作模式也有隱藏資安威脅。在家工作或遠距工作時,因所用的電腦不在企業環境當中,再加上突然出現的疫情,讓企業急就章讓員工可以連線工作而忽略資安的問題。此外更有許多人在家工作時無法使用公司配發或經管理的裝置,而是使用家中既有的電腦,此時就無法確保系統的安全性,而且駭客更容易經由這個管道而進入企業內部。

根據微軟亞太地區數位安全中心觀測,自新型冠狀病毒疫情爆發後,網路駭客透過網路釣魚 (Phishing) 和勒索軟體 (Ransomware) 的惡意攻擊增加了五倍。微軟特別提醒企業,因應疫情資安更要重視,除了員工遠距辦公使用的電腦以及環境,必須確保使用的作業系統及應用程式更新到最新的版本,同時要加強員工的資安意識教育,並將多重驗證(MFA)、整合進階威脅防護ATP機制、點對點加密與保護機制列為疫情期間資安防護的重點。